No revocar permisos de manera oportuna a excolaboradores, puede poner en jaque a la organización en cuestión de horas. Las amenazas están más cerca de lo que parece.

El día de ayer se llevó a cabo la segunda edición de Diálogos TNE, un foro para compartir ideas y generar conciencia sobre el impacto de la tecnología y la innovación. La sede del evento fue el Club Ejecutivo, en el municipio de San Pedro Garza García.

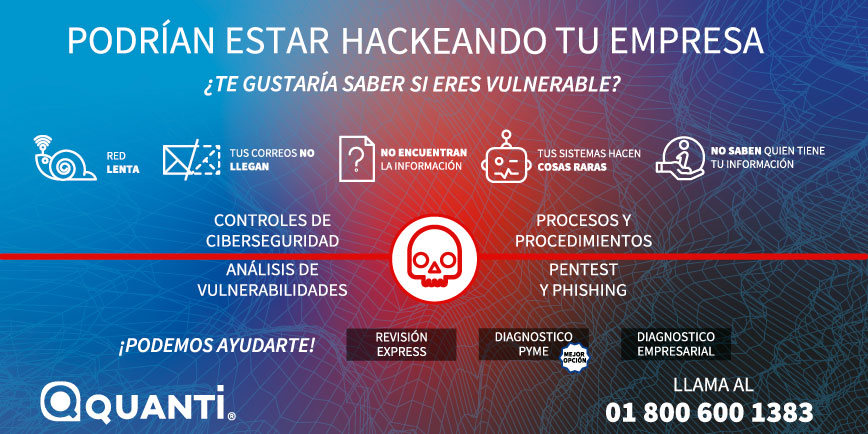

Quien se encargó de iniciar la charla fue Abel Garza, director general de Quanti Solutions. La temática giró en torno a la vulnerabilidad a la que se exponen las empresas en cuestiones de ciberseguridad y que por lo general derivan de fallas humanas que pueden ser prevenidas.

“La información se ha convertido en un arma de doble filo”, precisó Garza. “Si bien la transformación digital nos ha ayudado mucho en nuestras empresas a utilizar procesos, a ser más eficientes y a tener una mejor medición de lo que hacemos hoy en día, también se ha vuelto un arma que es usada en nuestra contra”.

La forma de perpetrar ataques en ocasiones es tan sencilla que hasta adolescentes menores de quince años pueden ser capaces de provocar daños que afecten a las empresas e incidan en su reputación.

Garza destacó que, si bien los hechos más sonados respectó a la perdida de datos se han dado en grandes empresas a nivel internacional como Facebook, entre otras, a nivel local también se dan situaciones que repercuten en las organizaciones y generan pérdidas millonarias.

Durante la plática se abordaron tres casos de los que Quanti Solutions ha sido testigo. El primero se relaciona con un robo de más cinco millones de pesos en transferencias bancarias en el área de compras de un cliente. Todo derivó de un correo falso que emulaba al dominio del proveedor; sin percatarse de ello, la persona encargada de tesorería realizó los pagos.

Cuando se percataron del error, ya era demasiado tarde. En consecuencia, no sólo se afectó la reputación de la empresa, sino también se generó una desconfianza hacia los colaboradores.

El segundo caso fue uno de abuso en privilegios de acceso, donde una organización vio afectados sus servicios de telecomunicaciones, los cuales quedaron interrumpidos durante ocho horas en un lunes, lo que se tradujo en pérdidas de oportunidades de negocio. ¿Cómo pasó?

El exceso de confianza es un factor que pone en jaque a las empresas, pues si estas son honestas, esperan lo mismo del resto de los miembros. Sin embargo, el viernes anterior al incidente, hubo un reajuste de personal y no se tomaron las medidas para revocar accesos de forma inmediata.

Uno de los excolaboradores entró a los sistemas de red, cambió las configuraciones y borró los respaldos. “La pérdida de continuidad del negocio es un impacto bastante serio, hay empresas que no se pueden dar el lujo de tener más de una hora o 30 minutos fuera de servicio porque implica pérdidas de miles o millones de pesos”, comentó Eleazar Fuentes, director de ciberseguridad en Quanti Solutions.

Por último, el tercer caso fue el un alto ejecutivo que fue extorsionado con la amenaza por parte de los delincuentes, de publicar fotos privadas. Esto deriva en una pérdida de tranquilidad tanto a nivel personal como familiar.

Para cerrar la plática se recomendaron acciones concretas y sencillas con el objetivo de mejorar la seguridad cibernética. Entre estas destacan: asegurar el perímetro, cambiar contraseñas con frecuencia (que sean complejas y variadas), controlar privilegios de acceso, respaldar información, actualizar software, evitar uso de medios extraíbles y generar conciencia en el usuario, entre otras.

“Ya hay prácticas comunes que guían en el proceso de identificar qué tanto tienes tú qué hacer, con base en los impactos que puedes tener, hasta dónde debes llegar y son prácticas estandarizadas”, comentó Eduardo Santin, director de finanzas en Quanti Solutions.

Por lo anterior, se hizo un llamado a las empresas a conocer cuáles son los requerimientos de seguridad de información, a saber qué tan maduras están en sus prácticas, cuál es la información crítica y si han realizado check ups con regularidad para determinar el estado de vulnerabilidad en el que se encuentran.

Te puede interesar también:

“En palabras de…Quanti: Concientización, la mejor estrategia de ciberseguridad”

“En palabras de… Quanti: ¿Cómo enfrentar el desafío del IoT, BYOD y Home Office”