La epidemia es aprovechada por ciberdelincuentes para crear sitios engañosos con los cuales buscan engañar a los usuarios para que instalen programas maliciosos.

Mientras el mundo intenta tomar el control sobre la propagación del Coronavirus y contener, eliminar y evitar su propagación, los piratas informáticos de todo el mundo han descubierto que este les sirve como un facilitador para sus actividades, entre ellas esparcir malware.

De acuerdo con el último Índice de amenaza global, los hackers están explotando el interés en la epidemia mundial para difundir la actividad maliciosa, con varias campañas de spam relacionadas con el brote del virus.

Inmediatamente después de la gran atención mundial en torno al Coronavirus, los cibercriminales comenzaron a utilizar el interés para difundir su actividad maliciosa. En enero y febrero de 2020, la campaña más prominente con el tema de Coronavirus se dirigió a Japón, distribuyendo Emotet en adjuntos de correo electrónico malicioso que pretendía ser enviado por un proveedor japonés de servicios de asistencia social para discapacitados.

Te puede interesar: Ganadores y perdedores ante la epidemia de Coronavirus

Los correos electrónicos parecían estar informando dónde se propaga la infección en varias ciudades japonesas, alentando a la víctima a abrir el documento para obtener más información. Cuando se abrió el archivo, Emotet se descargó en la computadora de la víctima.

Emotet es un programa malicioso avanzado, autopropagante y modular. Originalmente era un troyano bancario, pero recientemente se ha utilizado como distribuidor de otro malware. Usa múltiples métodos para mantener las técnicas de persistencia y evasión a fin de evitar la detección. También puede difundirse a través de correos electrónicos de phishing que contienen archivos adjuntos o enlaces maliciosos.

Además de las campañas de email, desde el brote de Coronavirus, se han observado un número notable de nuevos sitios web registrados con nombres de dominio relacionados con el virus. Muchos de estos probablemente se utilizarán para intentos de phishing.

Por ahora, Check Point ya detectó y protege a los usuarios en línea de muchos sitios web conocidos por estar relacionados con actividades maliciosas que atraen a las víctimas a sus sitios web con discusiones sobre el virus, así como de páginas fraudulentas que afirman vender máscaras faciales, vacunas, y pruebas caseras que pueden detectar el virus.

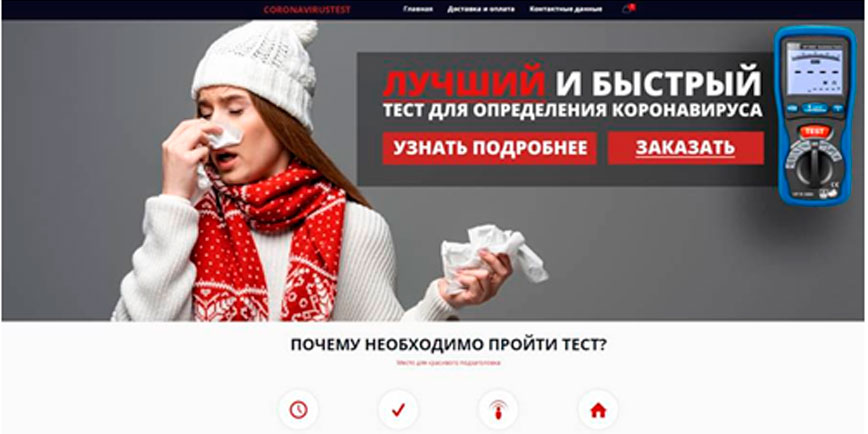

Un ejemplo es vacunacovid-19 \ .com. Fue creado por primera vez el 11 de febrero de 2020 y registrado en Rusia. El sitio es inseguro y vende “la mejor y más rápida prueba para la detección de Coronavirus al fantástico precio de 19 mil rublos rusos (alrededor de 300 USD)”.

Lee también: Cisnes verdes con potencial para desencadenar la próxima crisis financiera

La página ofrece noticias y un mapa de la propagación del Coronavirus, pero al observarlo de cerca se puede ver que está diseñado de manera inmadura, proporcionando instrucciones y comentarios como “un lugar para un subtítulo hermoso” (en traducción al inglés).

Mantenerse protegido

Entonces, ¿cómo puede evitar ser víctima de estos intentos de estafa que aprovechan la epidemia de Coronavirus para propagar malware? Sigue estas estas recomendaciones para un comportamiento seguro en línea,

- Asegúrate de ordenar productos de una fuente auténtica. Una forma de hacerlo es NO hacer clic en enlaces promocionales de correos electrónicos. En su lugar, busca en Google al minorista deseado y haz clic en el enlace de la página de resultados.

- Cuidado con las ofertas “especiales”. Un 80% de descuento en un nuevo iPhone o “una cura exclusiva para Coronavirus por 150 dólares” generalmente no es una oportunidad de compra confiable. Si das un clic en falso, descargarás malware por no verificar información relacionada al Coronavirus.

- Ten cuidado con los dominios parecidos, son muy frecuentes y notorios los errores ortográficos en emails, sitios web o los remitentes de correos electrónicos desconocidos.

- Protege a tu empresa con una arquitectura cibernética holística de extremo a extremo, para evitar ataques de día cero.