El informe de la firma de software de ciberseguridad señala que en el último mes, detectaron alrededor de 4,000 ciberataques de este tipo dirigidos a más de 300 víctimas, incluyendo direcciones de correo personales y empresariales.

Esta semana un equipo de investigadores de ciberseguridad de Check Point, una de las compañías líderes globales en la materia, reveló que recientemente descubrieron que en los últimos meses surgió un nuevo método de ciberataque en el cual los hackers aprovechan aplicaciones como Google Calendar y Google Drawings para llevar a cabo sofisticadas campañas de phishing, lo que deja expuestos tanto a usuarios, como a empresas en todo el mundo a graves amenazas digitales.

Tras una investigación exhaustiva, los especialistas de Check Point, lograron identificar cómo los hackers han estado aprovechando estas plataformas para enviar invitaciones virtuales aparentemente legítimas que en realidad contienen enlaces maliciosos. Según los expertos, los ciberdelincuentes están recurriendo a este método porque es muy difícil de detectar mediante soluciones de seguridad convencionales.

¿De qué se trata este nuevo método de ciberataque?

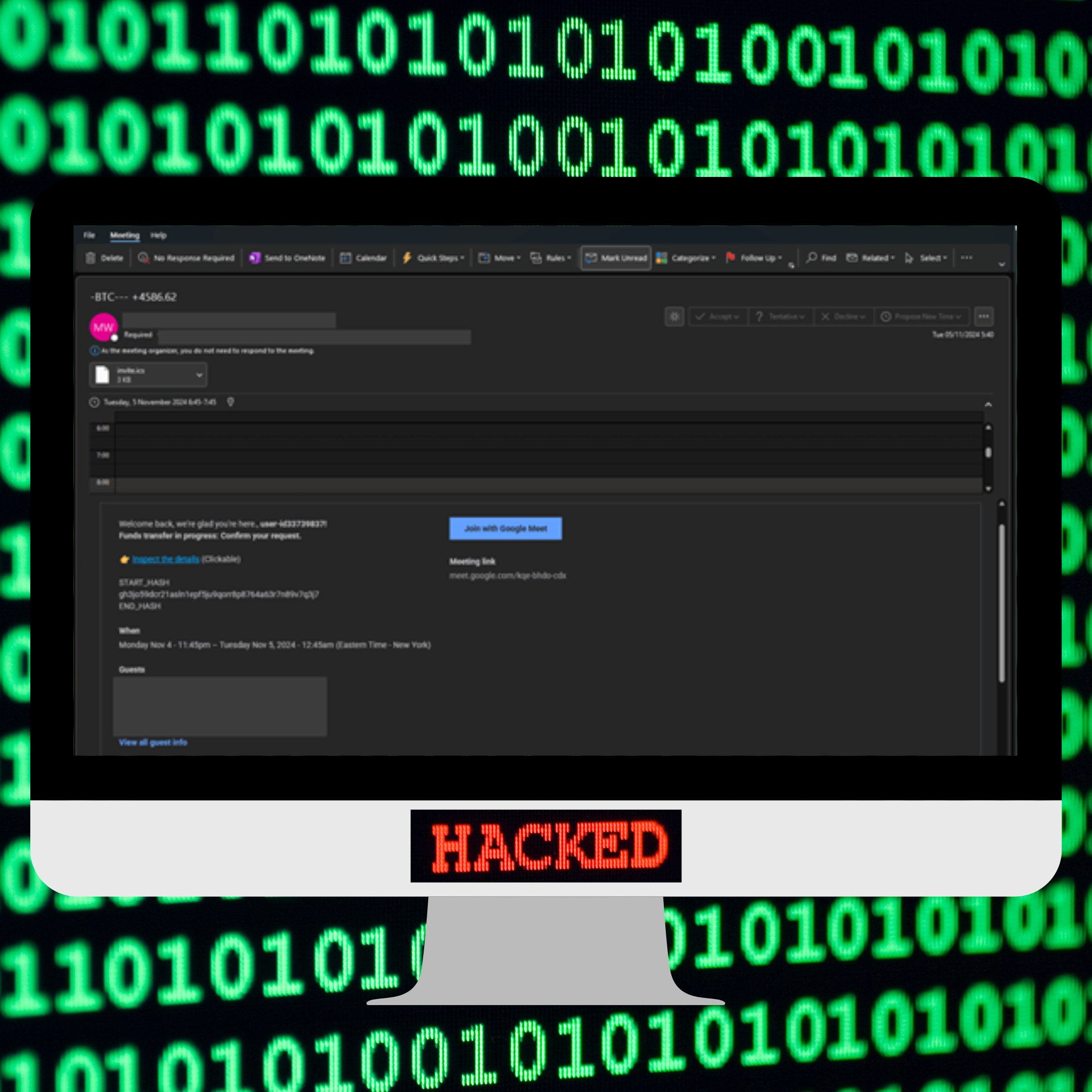

El nuevo método de ciberataque consiste en que los hackers duplican otros correos electrónicos reales de invitaciones a eventos virtuales, pero modificando levemente tanto el encabezado como el dominio del remitente para que parezca que los e-mails fueron enviados por un contacto conocido a través de Google Calendar.

Lo más impresionante, es que las invitaciones fraudulentas incluso contienen archivos de calendario con terminación “.ics” que a simple vista parecen legítimas, pero contienen enlaces maliciosos dirigidos a Google Drawings o Calendar.

Al hacer clic en estos archivos, los usuarios son redirigidos a páginas que simulan ser plataformas de criptomonedas o de soporte técnico donde se les solicita ingresar información personal y detalles financieros, argumentando que son totalmente necesarios para completar un proceso de autenticación o verificación, lo que refuerza la confianza del usuario, aumentando la probabilidad de que ingresen sus datos sensibles.

Los investigadores subrayaron que anteriormente los hackers utilizaban enlaces a Formularios de Google. Sin embargo, tras darse cuenta que muchos sistemas de seguridad estaban programados para identificar y bloquear estas invitaciones maliciosas, se mudaron a Calendar y Drawings, permitiéndoles eludir los filtros de seguridad y ampliar el alcance de sus campañas de phishing.

El impacto de los ciberataques mediante Google Calendar y Drawings

Según el informe publicado por la compañía, en las últimas cuatro semanas, se registraron más de 4,000 correos electrónicos maliciosos dirigidos a unas 300 víctimas distintas, incluyendo dominios empresariales y personales.

Check Point señaló que el objetivo principal de estos ataques es el robo de información personal y corporativa para “perpetrar fraudes financieros”, como transacciones no autorizadas y actividades ilícitas con tarjetas de crédito.

Por otro lado, el gigante de la ciberseguridad también menciona que la información comprometida en estos ciberataques a menudo puede ser utilizada por los hackers para vulnerar otras cuentas, lo que aumenta el daño potencial del incidente.

La compañía enfatizó en que este tipo de ataques pueden llegar a tener efectos devastadores tanto para individuos como para organizaciones, que van desde pérdidas económicas y robo de información hasta daños reputacionales y emocionales.

Cómo evitar estos ciberataques

Aunado a los hallazgos de su investigación, Check Point incluyó en el informe una serie de recomendaciones para ayudar tanto a las empresas como a las personas a evitar esta clase de ciberataques.

En primer lugar, subrayó que las organizaciones deben priorizar el uso y la adopción de soluciones avanzadas para proteger el correo electrónico que puede identificar intentos de phishing incluso en plataformas confiables. Adicionalmente, la firma de IA destacó que es crucial monitorear las aplicaciones de terceros constantemente para detectar anomalías en Google Calendar y otras herramientas integradas.

Por otro lado, a nivel individual Check Point sugiere desconfiar de invitaciones inesperadas que requieran completar pasos poco usuales o proporcionar información desconocida. Además, la compañía invita a las personas a activar una autenticación en dos pasos, ya que añade una capa esencial de seguridad que puede evitar accesos no autorizados.

Finalmente, cabe destacar que la investigación de Check Point refleja la importancia de mantenerse alerta y adoptar medidas de protección adecuadas para evitar ser víctimas de sofisticadas técnicas de phishing. No cabe duda que en un mundo cada vez más digitalizado, la ciberseguridad debe ser una prioridad.