Ciberdelincuentes iraníes crean perfil falso de mujer y a través de la ingeniería social se ganan la confianza de sus víctimas para robar información altamente sensible.

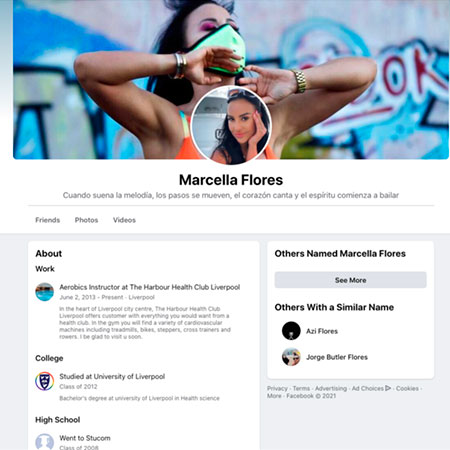

‘Marcella Flores’ resultó ser un perfil falso de Facebook e Instagram controlado por hackers iraníes que durante 18 meses se ganaron la confianza de sus objetivos. Las víctimas eran empleados y contratistas del sector aeroespacial y de defensa en el Reino Unido. Así lo dio a conocer la firma de seguridad Proofpoint.

Los ciberdelincuentes hicieron pasar a ‘Flores’ como una instructora de aerobics que, para convencer a sus interlocutores, coqueteaba y enviaba tanto fotos como videos para persuadirlos de que era real. De hecho, ‘ella’ aseguraba trabajar para el Harbour Health Club en Liverpool, Inglaterra, y que había estudiado en la Universidad de Liverpool.

Te puede interesar: ¿Qué debo hacer después de un ataque de ransomware?

El pasado mes de junio, los piratas informáticos vulneraron las redes sociales de sus víctimas con un virus llamado Liderc. Dicho programa malicioso se filtró en los dispositivos integrados al sistema de TI de la compañía con la finalidad de realizar tareas de espionaje.

Lo anterior lo hicieron a través de una encuesta en Excel enviada vía correo electrónico supuestamente para conocer los hábitos alimenticios durante la pandemia. Sin embargo, los archivos estaban cargados de malware denominado LEMPO.

La intención de la campaña era recabar información como nombres de usuarios y contraseñas para luego salir del sistema. Por supuesto, con la intención de llevar los datos y borrar cualquier rastro de los hechos.

Según Proofpoint, Facebook había desmantelado una red similar de fake personas controlada por cibercriminales. De acuerdo con un informe de la red social, se cree que los hackers están vagamente alineados los Cuerpos de la Guardia Revolucionaria Islámica (IRGC, por sus siglas en inglés) a través de Mahak Rayan Afraz, compañía de TI basada en Teherán, la capital de Irán.

El ataque es atribuido a TA456, también conocida como Tortoiseshell e Imperial Kitten. Primeramente, esta organización tenía como objetivo el sector de TI en el Medio Oriente. Sin embargo, ha modificado su enfoque hacia otras industrias alrededor del mundo.

“TA456 demostró una inversión operativa significativa al cultivar una relación con los empleados objetivo durante años para implementar LEMPO”, comentaron los investigadores de Proofpoint. Esto con la finalidad de “realizar reconocimiento en un entorno altamente seguro dentro de la base industrial de defensa”.

Los expertos aseguran que este caso ejemplifica la naturaleza persistente de ciertas amenazas alineadas al Estado y la capacidad para generar un engagement enfocado a apoyar las operaciones de espionaje.

Lee también: Ransomware exhibe debilidades del internet

Según Proofpoint, debido a lo específico del ataque no fue posible determinar si fue exitoso. Los nombres de usuarios y contraseñas podrían ayudar a los hackers a ejecutar campañas maliciosas más adelante que les permitan obtener acceso a las redes de compañías tanto aeroespaciales como de defensa.

El caso de ‘Marcella Flores’, creada por hackers iraníes que usaron Facebook e Instagram como plataforma de ataque, demuestra algo contundente: cuidar la interacción en línea, sobre todo con personas que de pronto te añaden a su red de contactos.